Açık kaynak gelişmiş araçlarla paket analiz konusundaki bu ikinci yazımızda “Squert” aracından bahsedeceğiz. Squert, veri tabanında saklanan veriyi (genelde IDS verisi) sorgulamak amacıyla tasarlanan bir web tabanlı yazılımdır. Ve metadata verisini ile zaman bilgisini ağırlıklı ve mantıklı guruplandırılmış sonuç kümeleri aracılığı ile olayları anlamlandırmak amacıyla yapılan görsel bir araçtır.

Yazı dizimizin ilk makalesinde hazırladığımız Snort IDS veri tabanı ile beraber PADS (Passive Asset Detection System) ve OSSEC (Host-based Intrusion Detection System) araçlarını da Squert içerisinde kullanacağız.

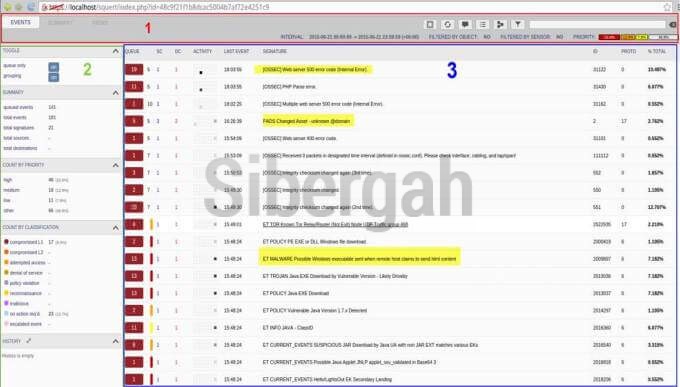

Resim-1

Resim-1

Squert uygulaması temelde kullanımı açısından çok kolay ve esnek bir araçtır. 3 ekrandan oluşmaktadır. Ana menü, sol tarafta buluna özet bilgilerin bulunduğu alan ve event’ların bulunduğu alandan oluşmaktadır. Daha önce incelediğimiz Snort IDS signature’lar ile OSSEC ve PADS aktivitelerini de görmekteyiz. Squert anlatımından önce kısaca PADS ve OSSEC kavramlarının ne anlama geldiğinden kısaca bahsedelim:

- OSSEC (Host-based Intrusion Detection System) : Trend Micro firması tarafından desteklenen ve tamamen açık kaynak olan, en önemlisi proaktif çalışan, standalone çalışabildiği gibi agent yapısı ile merkezi bir yapı ile çalışan host-based saldırı tespit sistemidir. Temel olarak görevi log analizi yapmak, dosya bütünlük kontrolü yapmak, rootkit tespit etmek, real time alarm üretmek ve tespit edilen saldırıya karşı aksiyonları alma gibi görevleri yerine getirmektedir. Kullanılan SIEM ürünlerine entegre olabilmektedir.

- PADS (Passive Asset Detection System): Pasif ağda varlıkların tespiti için kullanılan imza tabanlı bir algılama motorudur.

Resim-1’de görüldüğü gibi IDS imzalarının yanında OSSEC ve PADS’in tespit ettiği imzalar da görünmektedir. Squart kullanırken paketlerin ayrıntısına bakmak için event’ların olduğu ekranın solundaki kırmızı renkli query sayılarının olduğu alanı tıklamanız yeterli. Ne kadar derine inmek isterseniz aynı alanı tıklamanız ve çıkmak içinde yine aynı alanları tıklamanız yeterlidir.

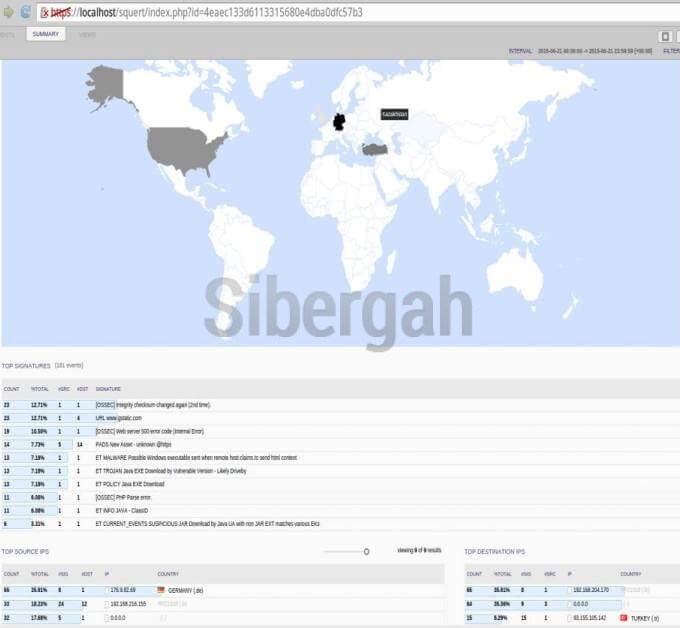

Resim-2

Resim-2

Söz konusu IDS yada OSSEC paketleri olunca daha fazla ayrıntı almaktayız. Resim-2’te Snort IDS tespit ettiği bir zararlı aktivitesi bulunmaktadır. Bu pakettin daha önce Snorby anlatırken ki ayrıntıdan bir farkı bulunmamaktadır. Hatta fazla olarak coğrafik tanım bile bulunmakta ve gelen zararlının IP adresinin Almanyaya ait olduğu görülmektedir.

Son olarak paket analiz konusunda OSSEC’ten bahsedelim. Ossec’ten bahsederken dosya bütünlüğü control ettiğini söylemiştik. Resim-3’te OSSEC analizi bulunmaktadır. İşaretli alana bakarsak “squild.conf” dosyasının checksum değerinin değiştini görürsünüz. Bu sayede OSSEC kurulu olan herhangi bir paltformda bilginiz dahilinde yada habersiz yapılacak bütün değişiklikleri yakalayabilirsiniz.

Resim-3

Resim-3

Resim-4’te ise yapılan aktivitenin görsel coğrafik konumlandırılması ile pake içerisinde bulunan IP adreslerin IP matrix’leri bulunmaktadır. Bu ekranlar bize ek olarak yardımcı bilgiler sağlamaktadır.

Resim-4

Resim-4

Sonuç olarak Squert ile analiz yapmak istediğinizde, birden fazla log analiz ürününü kullanmasının verdiği güven bulunmaktadır. Squert, analiz yaparken sınıflandırma ve paket analizi imkanı vermekte, coğrafik konumlandırma ve IP matrix özelliği sağlamakta ve ayrıca hızlı çalışmaktadır.