Günümüz teknoloji alt yapısı çok gelişmiş olmakla beraber sürekli bir devinim içerisinde bulunmaktadır. Daha önce kullanmış olduğumuz hiçbir teknoloji olduğu yerde saymamaktadır. Güvenlik konusunda da mevcut kriter ve parametreleri artırmamız kaçınılmazdır. Bu bağlamda arık kuruların veri analizinde “Big Data” analizine geçişi de normal karşılanmalıdır. “Data Security Visualization” (bilgi güvenliği veri görselleştirmesi) konusunda yakın zamanda ve gelecekte yapılması gereken birçok adım vardır.

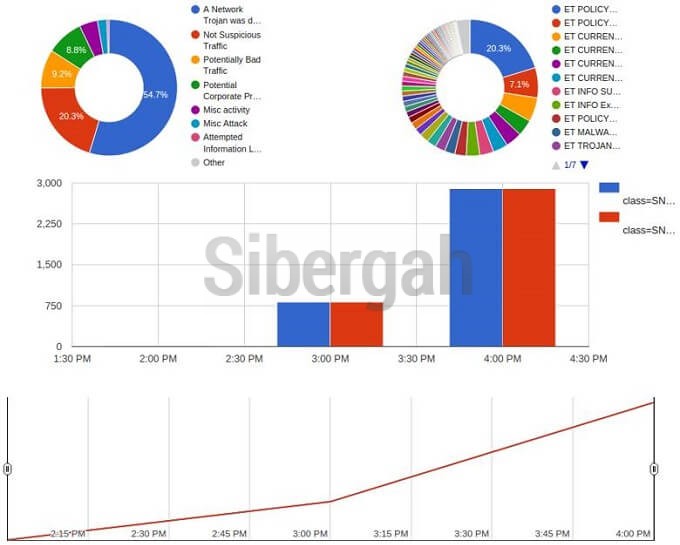

Bu adımların akademik çerçeve dışında kalan kurumsal ve ticari platformlarda da olması kaçınılmazdır. Ticari kurumlar artık klasik rapor üretmek yerine, bu raporları görsel olarak sunacaklardır. Ayrıca mevcut log kaynaklarını gerçek zamanlı (real-time) görselleştirmeleri gerekmektedir. Bu bir ek özellik olmak yerine zorunluluk olmalıdır. Güvenlik sorunlarını analiz için gerekli verinin büyük miktarda olması göz önüne alındığında, veri görselleştirme doğru bir yaklaşım olarak görülmektedir. Bu yazı dizisinin konusu olan bu projedeki amaç da, bilgi güvenliği kayıtlarının görselleştirilmesi ve bilgi güvenliği kayıtlarının görselleştirilmesi konusunda gerekli ilginin artırılmasıdır. Bu çalışmamızda örnek teşkil etmesi amacıyla Snort, Apache ve Suricata kayıtlarının görselleştirmesi konusunda anlatımlar yapılacaktır.

UYARI: Bu yazı ve yazı dizisinin tamamı bir teknik proje halinde bir yüksek lisans programında zaten sunulmuştur. Ayrıca yine bu proje başka bir tezin de içeriğini oluşturmuştur. Bu yüzden bu yazıların ve içindeki herhangi bir bilginin izinsiz alınması, kopyalanması, çoğaltılması ve/veya başka herhangi bir ortamda farklı bir kişi tarafından yazılmış gibi yayınlanması ve kullanılması kesinlikle yasaktır.

“Data Security Visualization” İhtiyacının Kaynağı

Günümüz şartlarında çok büyük log dosyalarının anlamlandırılması ve bu anlamlı dosyaların görselleştirilmesi birçok işin yapılmasına ön ayak olmaktadır. Bilişim alt yapılarında kullanılan birçok sisteme çeşitli ataklar yapılmaktadır ve artık bu yapılan atakların yapısı da değişmektedir. Yapılan her saldırının ne olduğu ve bunun ne kadar zamanda tespit edileceği önemlidir ve büyük kuruluşlar için artık çok daha büyük önem arz etmektedir. Örneğin gelişmiş bir APT saldırısının tespiti oldukça güçtür. Bu tarz saldırıların tespiti ve kurum ağında oluşabilecek anormalliklerin tespiti ile bunlara müdahale çok önemlidir. Kurumlarda kritik olan sistemlerin topladığı bilgi yığınlarının analizi ve bu analiz sonucunun veri görselleştirmesi aslında birçok sorunun önüne geçebilir. Günümüzde revaçta olan bu konunun üzerinde durulması son derece önem arz etmektedir.

Kurumlarda kayıt ilişkilendirme (korelasyon) işlemlerinin yapılması ve bu işlemlerin anlamlandırılması için çok ciddi bir ticari altyapı harcaması yapılmaktadır. Bu yapılan altyapı harcamaları ile beraber, bu sistemleri yöneten ve gelen log dosyalarını işletmek durumda olan insan faktörü de vardır. Bu durum göz önüne alındığında ciddi bir maddi kaynak harcanması gerekmektedir. Bu harcamalardan sonra oluşacak bir güvenlik ihlali ve bu ihlalin zamanında tespit edilememesi ya da bu ihlalin ciddi sorun yaratması kurumları zor durumda bırakmaktadır.

Ticari log yönetim sistemleri ile beraber çalışan ya da kullanılan aynı log dosyalarını görselleştirdiğimiz zaman, hem çok uzun süren log korelasyonu sıkıntısı da kısmen çözülmüş olur hem de daha hızlı analiz edeceğimizden sonuca çabucak varmış oluruz. Ayrıca log yönetim sistemlerini yöneten kullanıcıların hatta yapma payını, mevcut log dosyalarının görselleştirmesi neticesinde azalmış oluruz. Netice itibari ile bu düşünce içerisinde çalışan bazı ticari kurumlar olmakla beraber, kurumların mevcut güvenlik konseptinde “Data Security Visualization” konusunun daha fazla yer alması önem arz etmektedir.

Bilgi Güvenliği Verileri Niçin Görselleştirilmelidir

- BT ortamlarında toplanan verilerin sürekli büyüyen miktarda olması, onlarla başa çıkmak için yeni yöntemler ve araçlar gerektirmektedir.

- Olay ve kayıtların analizini araştırmak, sonuca göre bütün iş akışlarının güvenlik analizleri için temel unsur haline gelmektedir.

- Regülasyon ve uyumluluk kuralları düzenli günlük analizler istemektedir. Bu görevlerin yerine getirilmesi için daha iyi ve verimli araçlar gerekmektedir.

- Saldırı vektörleri artık değişiklik teşkil etmektedir. Ağ tabanlı saldırıların artık güvenlik sorunlarının ana kaynağı olmadığı gibi dolandırıcılık, bilgi hırsızlığı ve kriminal verilerin bir yük oluşturması nedeniyle yeni saldırı türlerine bazı örnekler toplanması ve analiz edilmesi gerekmektedir.

- Artık günümüzde yapılan saldırıların neredeyse tamamı rastgele değildir. Örneğin, saldırı yapılacak kurumun personellerinin takip edilmesi ve bunun neticesinde kişinin alışkanlıklarına özel saldırı hazırlanması gibi hedefli saldırılar oldukça yoğun olarak kullanılmaktadır. Hedefe ya da kurbanlara artık daha karmaşık ve sonuç odaklı saldırılar yapılmaktadır. Bu saldırı izlerini büyük bilgi yığınlarının arasından almak ve anlamlandırmak önemli bir sorundur.

İşte bu veri görselleştirmesi için açık kaynak çalışmakta olan birçok uygulama bulunmaktadır. Bu uygulamaların her biri ayrı bir özelliğe ve yeteneğe sahiptir. Bu projede açık kaynak platformlar ile araçlardan faydalanılmıştır. Bütün bunlarla birlikte sistemlerin gelecekte daha fazla revaçta olacak olan “Machine Learning” konseptine entegre olması durumunda analizde insan hatası faktörü en aza indirilmiş olacaktır. Ayrıca kullandığımız akıllı telefonlar, tabletler ve uzak lokasyonlarda istediğimiz zaman herhangi bir log korelasyonu olmaksızın mevcut log dosyalarında bulunan anormal trafiğin izlenmesi sağlanabilecektir. Diğer güvenlik konularında olduğu ve yaşandığı gibi bilgi güvenliği veri görselleştirmesi konusu da teknolojik devinim ile yeni gelişmelere açık bir durumda günlük hayatımızı daha çok işgal edecektir.

Konuyla ilgili olarak inceleyebileceğiniz kaynaklar:

- Security Visualization: http://secviz.org/

- Open Source Security Tools: http://ossectools.blogspot.com.tr/

Yazı dizisinin bir sonraki bölümünde Snort loglarının ELSA ile görselleştirilmesinden bahsedeceğiz…