Hassas verilerin, işlendiği ve geçtiği her türlü kanaldan kasten ya da yanlışlıkla dışarıya sızmasını önlemeye yönelik olarak geliştirilen ve son yıllarda bir trend haline gören DLP’yi (Data Loss/Leakage Prevention) yani “veri sızıntısı önleme” teknolojisini, salt ve tek başına kullanılan bir ürün olarak ele almak yerine, kullanıldığı yerlerde farklı iş kollarıyla işbirliği ve diğer güvenlik cihazlarıyla birlikte bütünleşik kullanımıyla anlamlı hale gelen bir bütüncül veri güvenliği yaklaşımı ve süreci olarak görmek daha isabetli olacaktır.

UYARI: Bu yazı ve yazı dizisinin tamamı bir teknik proje halinde bir yüksek lisans programında zaten sunulmuştur. Bu yazıların ve içindeki herhangi bir bilginin izinsiz alınması, kopyalanması, çoğaltılması ve başka bir yerde farklı bir kişi tarafından yazılmış gibi yayınlanması/kullanılması kesinlikle yasaktır.

Bu yazı dizisinde DLP’nin teknik temellerinin yanında, kurulum ve kullanım yaklaşımlarını birlikte ele alarak verinin dijital olarak geçtiği her kanalın DLP tarafından korunmasını bütüncül veri güvenliği kapsamında değerlendirmeye çalışacağız.

DLP NEDİR?

Güvenlik endüstrisindeki bakış farklılıklarına göre “veri sızıntısı önleme”, “veri kaybı önleme”, “veri kaçağı önleme”, “veri sızıntısı engelleme”, “veri kaybı engelleme” veya “veri kaçağı engelleme” olarak isimlendirilebilen DLP (Data Loss Prevention), hassas verilerin bir ağ içinde yetkisiz olarak kullanımı ile iletiminin izlemesi ve korumasını sağlayan bir veri güvenliği teknolojisidir.

DLP’deki VERİ TÜRLERİ

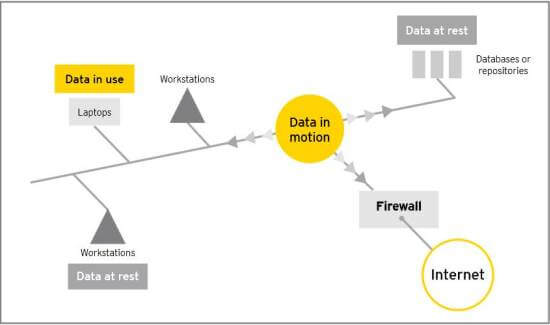

Bilgi güvenliğinde “veri güvenliği” kategorisinde değerlendirilen veri sızıntısı önleme teknolojisinin işi/amacı veriyi ömrü boyunca bulunduğu ağ içinde, depolama alanlarında ve son kullanıcı (uç) noktalarında korumaktır. Bu doğrultuda DLP’de veri üç farklı şekilde ele alınır:

- Hareket Halindeki Veri (Data in Motion): Ağ içinde hareket eden, yani eposta, anlık mesajlaşma, web ve P2P gibi iletim kanalları üzerinde sürekli hareket halinde olan veri türüdür.

- Durağan Haldeki Veri (Data at Rest): Veri tabanları, dosya sistemleri ile diğer özel depolama birimlerindeki gerektiğinde sorgulanıp kullanılan hassas niteliğe sahip ve genelde ilk etapta korunması gerekli görülen veri türüdür.

- Kullanım Halindeki Veri (Data in Use): Son kullanıcının sürekli olarak kullandığı ve işlediği türden olmakla birlikte hassas ve gizli verilerlebağlantısı olan aktif veri türüdür.

DLP Veri Türleri [Insights on IT risk]

Sonraki bölümlerde değineceğimiz gibi, DLP teknolojilerinin (sistemlerinin) yukarıdaki veri türlerine göre ayrı tanımlama ve koruma yöntemleri bulunmaktadır. Koruma ve engelleme yöntemleri verinin yukarıda anlatılan kullanım şekillerine göre çeşitlilik gösterirken veriler yukarıdaki bir ya da birkaç tane sınıfa birden girdiği zaman farklı noktalarda farklı koruma tedbirlerine tabi tutulurlar.

DLP SİSTEM TİPLERİ

DLP sistemleri, Network (Ağ) DLP ve Host (Son Nokta) Tabanlı DLP olmak üzere iki genel kategoride değerlendirilmektedir. Günümüzde piyasadaki mevcut DLP sistemleri genelde her iki sistemi birden içeren pekiştirilmiş çözümler halinde sunulur.

- Network (Ağ) DLP:Gateway tabanlı sistemler olarak da bilinen Network (Ağ) DLP sistemi, ağ trafiği üzerine bir donanım ve/veya yazılım olarak yerleşerek e-posta, anlık mesajlaşma, FTP ve HTTP(S) gibi hareket halindeki veri trafiğinde yetkisiz bilgi iletimini engeller. Network (Ağ) DLP ayrıca organizasyon ağında güvensiz ve uygun olmayan bir biçimde tutulup risk oluşturan durağan haldeki verileri de tarayabilmektedir.

- Host (Son Nokta) Tabanlı DLP: Endpoint sistemi olarak da bilinen Host (Son Nokta) Tabanlı DLP, son kullanıcı bilgisayarı ya da server (sunucu) üzerine küçük ajan yazılımlar (agent) tarzı uygulamaların yüklenmesi ve DLP politikalarının da bir merkezi sunucudan güncellenmesi yoluyla işletilen DLP sistemdir. Bu sistemde kullanıcılar izinsiz bir işlemde uyarılıp, oluşan olay merkezi sunucuda bir kayıt olarak tutulmaktadır. Bu sistemin getirdiği en büyük fayda, taşınabilir bilgisayarlar ile mobil cihazların organizasyon ağı dışında oldukları zamanlarda bile kontrolünün sağlanabiliyor olmasıdır.

DLP sistem çözümlerinin hepsi yukarıdaki yapıda çalışmasına rağmen verileri ve içerikleri tararken farklı metotlar kullanırlar. Sonraki bölümde DLP sistemlerinde içeriklerin nasıl sınıflandırıldığını ve üç farklı veri tipine göre meydana gelen veri kaçaklarına karşı alınan yöntemleri inceleyeceğiz.