Kurumsal ağlarda çevresel (perimeter) ve endpoint düzeyde ele alınan güvenlik önlemlerinden sonra genelde bırakılan veya dikkate alınmayan ama aslında günümüzde en çok baş ağrıtan güvenlik problemlerinin en başında sistemlerdeki ve uygulamalardaki ayrıcalıklı hesap güvenliği gelir.

Ayrıcalıklı Hesap Güvenliği Nedir?

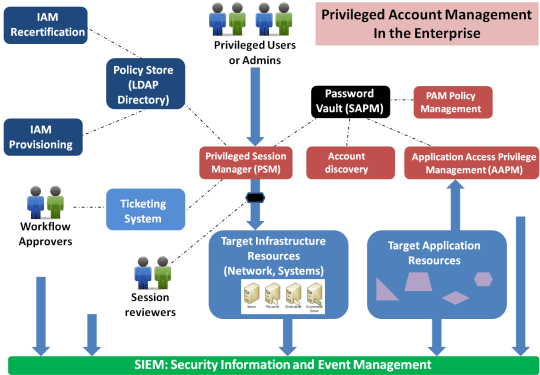

Güvenlik sektörünün “privileged access management (PAM)”, “privileged user management”, “privileged account management”, “privileged identity management (PIM)”, “privileged password management” ve “privileged account security” gibi farklı terminolojilerle adlandırdığı ayrıcalıklı hesap güvenliği (veya yetkili hesap güvenliği), kurumsal ağlarda admin, administrator, local administrator, root, domain admin, service account ve application account gibi yönetici seviyesindeki kritik hesapların güvenliğinin çeşitli araçlar ve/veya yöntemlerle sağlanmasıdır.

Son yılların en trend konularının başında gelen ve firewall, IPS, antivirüs, antimalware, proxy, web security gateway ile e-mail security derken kurumların bütçe konusunda gözlerinin iyice korkmasıyla genelde red kararıyla karşı karşıya kalabilen ayrıcalıklı hesap güvenliği ürünleri, saldırganın içeriye girdikten sonraki hareketlerini veya içerideki köstebeğin kötücül niyetlerini en kolay ve etkili bir biçimde engelleyen yegane araçlardır.

Niçin Ayrıcalıklı Hesap Güvenliği?

Aslında hassas IT varlıklarını veri sızıntılarına ve siber saldırılara karşı kaynağında koruma yapmanın en yetkili yollarından biri olarak şu an ayrıcalıklı hesap güvenliği ürünleri başta geliyor. Ağda doğru konumlandırılmaları ve ayrıcalıklı/yetkili olan tüm hesapların kontrolü, kullanımı ile yetkilendirilmesinin tek bir merkezden yapılması neticesinde güvenlikte en çok baş ağrıtan problemin büyük orada üstesinden gelinmiş olunuyor. Ayrıca yine bu sayede Sarbanes-Oxley, PCI DSS, HIPAA ve ISO 27001 gibi uyumluluk ve uygunluk standartlarındaki maddelerin birçoğu bir anda sağlanmış oluyor.

Ayrıcalıklı hesap güvenliği ürünlerinin ortaya çıkış amaçları genel olarak alttaki nedenlerden ötürüdür:

- içerideki tehditlerin (insider threats) riskleri,

- özellikle yetkili hesapları hedefleyen kötücül yazılımların (malware) varlığı,

- Windows sistemlerin doğasında var olan pass-the-hash (pth), pass-the-ticket ve kerberos saldırıları gibi riskler,

- yönetici erişimleri için operasyonel verimlilik,

- regülasyonlar ve denetimler,

- ve ürün satan firmalar, destek firmaları ve servis sağlayıcılar gibi 3.partilerin yetkili hesaplara erişme zorunluluğu sorunudur.

Ayrıcalıklı Hesap Güvenliği Ürünleri Neler Yapabilir?

Piyasadaki ayrıcalıklı hesap güvenliği ürünleri bazıları ortak bazıları da kendilerine özel olmak üzere birçok özellik ve fonksiyon sunmaktadır. Esas olarak, sunulan fonksiyonların çeşitliliği itibarıyla aynı anda birbirine benzeyen ya da birbirinin yerine tercih edilebilecek ürün azdır. Bütün ürünlerin sundukları özelliklerden başlayarak ağa yerleştirilmesi, kullanım kolaylığı, yerinde yedeklilik, felaket yeri yedekliliği ve birden çok platformda kullanılabilme veya platformu destekleme şeklinde birbirleriyle kıyaslanmasını sağlayacak ve aslında en nihayetine kurumun ihtiyaçlarına göre çeşitlenen/şekillenen kriterler mevcuttur.

Ayrıcalıklı hesap güvenliği ürünleri genel olarak alttaki işlevleri yerine getirmektedir:

- sistemlerdeki ortak hesaplara erişim kontrolü,

- ayrıcalıklı/yetkili bir hesabın (admin, administrator, root) yapabileceği işlemlerin ve çalıştırabileceği komutların kontrolü,

- yetkili hesaplarla yapılan oturumların, işlemlerin ve çalıştırılan komutların kayıt edilmesi ve izlenebilmesi,

- yönetimsel, servis ve uygulamalara ait hesapların (local admin, local administrator, root, application accounts vs) şifrelerinin rastgele değerlerde ve otomatik bir şekilde değiştirilebilmesi ve bunların hepsinin ortak bir şifre kasasında saklanabilmesi,

- sistemlere ve uygulamalara erişmek için kullanılan SSH anahtarlarının yönetimi,

- ayrıcalıklı hesapların bütün hareketleriyle ilgili olarak kapsamlı bir raporlama ve analitik,

- tüm şifrelerin sistem ve uygulamalara özel olarak politika bazlı bir şekilde, güçlü kriptolojik algoritmalarla otomatik olarak sıklıkla değiştirilmesinin sağlanması,

- Linux ve Windows sunucuları otomatik olarak tarayarak yetkili hesapları bulması,

- ve yönetimsel erişimler için IT destek, ticketing ve worklow aşamalarıyla entegrasyondur.

Bir Ayrıcalıklı Hesap Güvenliği Ürünü ile En Azından Neler Yapılmalıdır?

Bir ayrıcalıklı hesap güvenliği ürünü kurumunuza birçok şey sunabilir. Ama bunların hepsini aynı anda devreye alıp yönetmeye çalışmak hem etkili değildir hem de IT birimlerinin hepsine birden uyum sağlayabilmesi için çok da mümkün değildir. Bu yüzden fonksiyonların kademeli olarak ve IT birimlerinin kanıksamasıyla beraber devreye alınmasında yarar vardır. Bu bağlamda bir ayrıcalıklı hesap güvenliği ile en azından alttaki işleri yapıyor olmanız gerekir:

- son kullanıcıların bilgisayarlarındaki local administrator hesaplarının ürünün şifre kasasına aktarılarak otomatik yönetilmesi,

- Windows sunucuların local administrator hesaplarının ürünün şifre kasasına aktarılarak otomatik yönetilmesi,

- Linux sunuculardaki kişisel hesapların kaldırılarak, ortak hesap sistemine geçilmesi ve bu ortak hesapların da ürün üzerinden OTP tabanlı ve bazı güvenli şekillerde kullandırılması,

- Windows domain admin hesaplarının ortak hesaplara dönüştürülerek ürün üzerinden OTP tabanlı ve bazı güvenli şekillerde kullandırılması,

- uygulama sunucularına hard-coded olarak işlenen açık-metin veri tabanı şifrelerinin kaldırılarak token şeklinde kullandırılması,

- kullanıcıların Excel tablolarında veya KeePasss benzeri çok da güvenli olmayan 3.parti uygulamalarda sakladığı kurumsal işlere, sistemlere ve uygulamalara ait parolaların daha güvenli bir ortam olan ürünün kurumsal şifre kasasına aktarılması,

- Windows sunucularda local administrator dışındaki servis hesapları, zamanlandırılmış görevlere ait hesaplar gibi özel hesapların da ürün ile otomatik yönetilmesi,

- ve veri tabanlarındaki kişisel hesapların kaldırılarak, ortak hesap sistemine geçilmesi ve bu ortak hesapların da ürün üzerinden OTP tabanlı ve bazı güvenli şekillerde kullandırılmasıdır.

Bir Ayrıcalıklı Hesap Güvenliği Ürünü Kurumsal Ağda Nasıl Konumlandırılmalıdır?

Ayrıcalıklı hesap güvenliği ürünleri birden çok parça veya modülden oluştuğu için bunların ağda konumlandırılması yine tamamen güvenlik perspektifi açısından olmalı ve yetkili hesapların güvenliğini sağlarken, kurulum şeklinden ötürü de başka bir güvenlik zafiyetine meydan verilmemelidir. Bu minvalde ürün konumlandırılması sırasında alttaki şartlar göz önünde bulundurulabilir:

- ürünün, kritik parolaları ve yetkili hesapları yöneteceği için hem yerinde hem de uzakta felaketten kurtarma bölgesinde yedekli olacak şekilde konumlandırılması,

- parolaları tutan kasaların hem sunucu hem network hem de erişim olarak tamamen izole edilmesi ve sıkılaştırılması,

- erişimleri kaydeden sunucunun da kolay kolay ulaşılamayacak şekilde sıkılaştırılması,

- parolaları almak için erişilen web arayüzünün iki adımlı doğrulama (2FA/OTP) ile erişilecek şekilde ayarlanması,

- tüm parolaları görebilecek olan master yöneticinin birden çok kritere bağlı ve belli bir onay mekanizmasından geçecek şekilde ayarlanması,

- ve eğer sanal sunucular üzerinde konumlandırılma yapılacaksa da, bunların backup ve snapshot’larının güvenliğinin de sağlanması oldukça önemlidir.

Referanslar

- https://en.wikipedia.org/wiki/Privileged_Identity_Management

- http://security-architect.com/privileged-account-management-pam-is-very-important-but-deploying-it-stinks/

- http://searchsecurity.techtarget.com/magazineContent/Privileged-account-management-critical-to-data-security

- https://www.gartner.com/doc/3062422/market-guide-privileged-access-management